AKTE-AI-251009-923: Die Stunde der AI-gesteuerten Cyberoffensive ist da – 2025 wird, was heute als digitale Gefahr erscheint, zur akuten globalen Bedrohung für Lieferketten und Wirtschaft. Wer glaubt, sein Netzwerk zu kennen, wird brutal herausgefordert.

Die unsichtbare Revolution: Wenn KI den Cyberkrieg automatisiert

Die Angriffsoberfläche der Weltwirtschaft wird 2025 neu gezeichnet: Bis zu 28 Millionen AI-gestützte Cyberattacken werden weltweit erwartet, mit einem Anteil von 40% an allen digitalen Angriffen. Was diese neue Welle so gefährlich macht, ist nicht allein die Quantität, sondern die Qualität: Angriffe, deren Intelligenz aus Daten speist und die Schwachstellen in Lieferketten kompromisslos durchmessen. Kein Unternehmen, keine Branche, keine Region ist ausgenommen.

AI-native Malware: Polymorph, lernfähig, gnadenlos schnell

Ein Paradigmenwechsel: Klassische schadsoftware arbeitete mit fest kodierten Angriffsmustern – jetzt tauchen immer häufiger polymorphe, KI-gesteuerte Angriffsvektoren auf. Solche Malware generiert sich permanent neu, weicht gezielt Erkennungssystemen aus und agiert autonom innerhalb von Netzwerken. Laut einer Analyse von SecureWorld (2025 Supply Chain Threat Landscape) ist die mittlere Zeit bis zur Erkennung eines KI-getriebenen Angriffs inzwischen auf nur noch 11 Minuten gesunken. Häufig wird der erste Bruchpunkt einer Lieferkette sogar nicht vom betroffenen Unternehmen, sondern von einem externen Partner markiert.

Lieferketten: Das schwächste Glied wird zur Einfallspforte

“Nicht einzelne Systeme, sondern ganze Firmen-Ökosysteme werden 2025 durch kaskadierende Angriffe adversarial destabilisiert.”

Im Zentrum der Angriffswelle stehen die digitalen Lieferketten – verzweigte Netzwerke aus Herstellern, Dienstleistern, Software-Lieferanten, die über APIs und automatisierte Systeme miteinander kommunizieren. Die Zahl der API-Schnittstellen/Tokens explodiert förmlich: Unternehmen mit mehreren Hundert oder gar Tausenden von Schnittstellen sind längst Realität. Laut DeepStrike berichteten 57% aller Unternehmen in den letzten 2 Jahren von API-basierten Sicherheitsverletzungen in ihren Lieferketten.

- Jeder Angriff über eine API kann sich exponentiell durch verbundene Systeme fortsetzen.

- API-Brownouts: Bei 57% der Organisationen führt ein kurzfristiger Ausfall oder Missbrauch von APIs zu geschäftskritischen Unterbrechungen – oft ausgelöst durch gezielte Angriffe.

- Die globale Schadensprognose: 60 Milliarden USD Kosten 2025 durch Software-Lieferkettenattacken, mit einem sprunghaften Anstieg auf voraussichtlich 138 Milliarden USD bis 2031 (Cybersecurity Ventures).

Kaskadierende Effekte – Angriffswucht jenseits der Firewall

Der eigentliche Sprengstoff: Angriffe verlaufen entlang der Kette. Wer das „schwächste Glied“ kompromittiert, schaltet am Ende ganze Versorgungscluster aus – inklusive Banken, Logistikunternehmen, Großfabriken. Es ist längst kein entferntes Szenario mehr, sondern bereits dokumentierte Realität in mehreren Regionen.

Globale Lage: AI-offensive Angriffe nehmen Fahrt auf

Weltweit mehren sich Fälle, in denen gezielte KI-basierte Kampagnen Produktion, Lieferdienste, Infrastruktur und selbst Behörden ins Chaos stürzen:

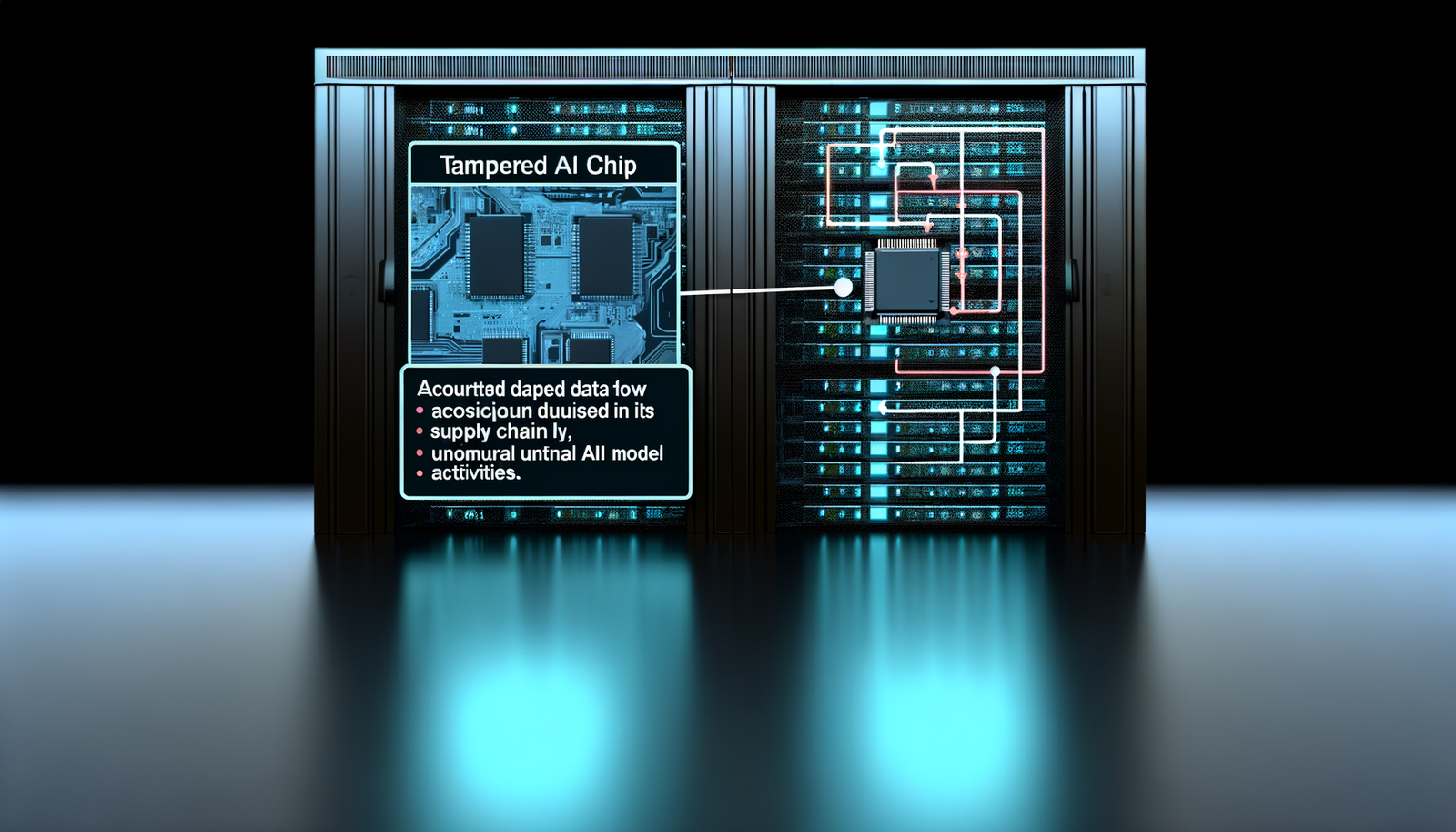

- Angriffe auf große Hersteller, bei denen KI-basierte Schadsoftware Softwareaktualisierungen und Konfigurationsdateien manipuliert und für Hintertür-Installationen nutzt (LevelBlue Report).

- Polymorphe Angreifer, die ihre Angriffsmuster nach erkannten Abwehrsignaturen automatisch modifizieren (TrendMicro).

- Geplante Angriffe auf SaaS-Dienste, bei denen gestohlene API-Schlüssel für kaskadierende Data Breaches sorgen.

Neue Angriffswege: Von code injections bis Angriffskollaboration AI-Botnetzwerke

Die dunkle Evolution der Automation

Alte Angriffe erscheinen beinahe harmlos dagegen: Moderne KI-basierte Angreifer setzen automatisch generierte Payloads, intelligente code injections und adaptive Brute-Force-Strategien ein. Offene Kollaboration zwischen KI-Botnetzwerken sorgt für samtartige Verbreitung:

- Automatisierte Reconnaissance tausender Lieferanten mit simultaner Anpassung an neue Schwachstellen.

- Dynamisches Spoofing von Lieferantenidentitäten und Authentifizierungsmanipulationen.

- Maschinelles Social Engineering, gesteuert durch Datenabgleich zwischen verschiedenen illegalen Datenquellen und Deepfakes, führt zu blitzschnellen Täuschungen im Geschäftsprozess.

Lückenhafte Verteidigung: Warum gängige Lösungen ins Leere laufen

“Die klassische Firewall sieht nur, was sie zuvor kannte. Gegen polymorphe KI-Angriffe ist das wertlos.”

Veraltete SIEMs, statische Erkennungsmuster und Insellösungen werden von KI-optimierter Schadsoftware systematisch umgangen. Die Verteidigungslinie endet oft bereits an der Lieferketten-Grenze. Der Einsatz von klassischen Security-Lösungen schützt nur den Perimeter – der eigentliche Angriff findet jedoch oft „hinter den Linien“, bei Partnern, Dienstleistern, Subunternehmen und API-Schnittstellen statt.

Die wichtigsten strukturellen Schwächen:

- Unüberblickbare API-Landschaften, die nicht zentral verwaltet werden.

- Mangelndes Echtzeit-Monitoring externer Verbindungen.

- Fehlende Transparenz über eingesetzte Drittservices (Shadow-IT, Open-Source-Module).

- Starre Incident-Response-Pläne, die mit dem hohen Angriffstempo nicht mithalten können.

Risikodynamik 2025: Zahlen, Trends, Perspektiven

| Faktor | Prognose 2025 | Langfristtrend (2031) |

|---|---|---|

| Anzahl AI-basierter Cyberangriffe weltweit | 28 Mio. | linear steigend |

| Kosten globale Software-Lieferkettenangriffe | $60 Mrd. | $138 Mrd. |

| Durchschnittliche Zeit bis Angriffserkennung (KI-driven) | 11 Min. | fallend |

| Anteil Lieferketten, die durch API-Schwächen kompromittiert wurden | 57% | steigend |

| Anteil AI-basierter Angriffe an allen Cyberangriffen | 40% | steigend |

Internationale Reaktionen: Regulatorik und neue Abwehrstrategien

Regierungen und Branchenaufsichten verschärfen weltweit die Anforderungen an Lieferkettentransparenz, API-Sicherheit und automatisierte Vorfallsreaktion. Global werden neue Compliance-Vorgaben entwickelt:

- Multilaterale Initiativen zur standardisierten Risikoanalyse entlang der Lieferkette.

- Tiefere Auditierungsvorgaben für externe APIs und Softwarelieferanten.

- Forcierter Einsatz KI-gestützter Verteidigungsmechanismen (XDR, Automatisiertes Risk Scoring, Zero-Trust-Architekturen).

Beispiele neuer Schutzmaßnahmen:

- Always-on Behavior Analytics zur sofortigen Erkennung unüblicher API-Aufrufe

- Mandatory Incident Awareness Collaboration: Gemeinsame Meldepflichten und Branchenalarmierungen im Schadensfall

- Continuous Red Teaming mit KI-Tools, die Angriffsvektoren permanent simulieren und Schwachstellen proaktiv aufdecken

Empfehlungen für Unternehmen: Are you next?

- API Discovery & Mapping: Unternehmen müssen einen Echtzeit-Überblick über sämtliche API-Endpunkte und deren Risiko erhalten.

- Lieferantenbewertung in Echtzeit: Nicht nur eigene, sondern auch die Risikoexposition sämtlicher Partner lückenlos überwachen.

- KI-basierte Intrusion Detection: Adaptive Mustererkennung und intelligente Korrelation von Ereignissen – über Unternehmensgrenzen hinaus – sind entscheidend.

- Redundanz und Incident Management auf Netzwerkebene: Konkrete, regelmäßig getestete Notfallpläne, auch für die Integration externer Partner.

- Regelmäßige Angriffs-Simulationen: Simulation von End-to-End-Lieferkettenangriffen mit Echtzeit-Reporting und Lessons Learned.

Fazit: Sichtbarkeit entscheidet über Überleben

“Wer seine Lieferkette nicht heute transparent und resilient macht, riskiert als nächste Domino-Figur zu fallen.”

Die Spielregeln des digitalen Krieges haben sich 2025 fundamental verschoben: AI-basierte Angriffe sind schneller, dynamischer und zielgerichteter als je zuvor. Gleichzeitig wird die Vernetzung durch APIs und Lieferketten zum größten Risiko. Unternehmen, die Angriffsflächen ignorieren oder auf herkömmliche Verteidigungsmethoden setzen, laufen Gefahr, sich selbst und die gesamte Branche zum Kollateralschaden zu machen.

2025 wird die Transparenz und Sicherheit der Lieferketten zur Überlebensfrage ganzer Unternehmen – was nicht sichtbar ist, kann niemand verteidigen.